Selasa, 31 Januari 2017

Rabu, 11 Januari 2017

MATERI 5 ACL LANJUTAN

MATERI 5 ACL LANJUTAN

ALIF REFI GANY/XII K1/07

Standard

access-list merupakan tipe lama dari sebuah access-list. Standard access-list

mengontrol traffic yang ada dengan cara membandingkan source ip address yang

akan masuk kedalam router dengan ip address yang sudah di konfigurasikan

didalam sebuah router.

Dalam

konfigurasinya standard access-list terdapat 2 cara, yaitu :

1. Penomoran

Konfigurasi

standard access-list bisa menggunakan sebuah penomoran sebagai acuan rule untuk

melakukan filtering sebuah packet. Penomoran pada standard access-list dimulai

dari 1 - 99 dan 1300 - 1999.

syntax

: access-list no_list remark/permit/deny alamat_source wildcardmask

2. Penamaan

Sedangkan

konfigurasi menggunakan penamaan digunakan untuk lebih memudahkan seorang

network engineer untuk mengingat nama rule-rule filter yang telah dibuat. (Prayogo,

2015)

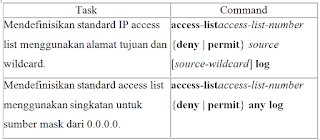

Ø Membuat Standard Access List Menggunakan Nomor

Untuk membuat

nomor standard access list dan menerima pesan logging, ditampilkan dalam mode

global konfigurasi, sebagai berikut :

Untuk

mendefinisikan standard IP access list dengan nomor, menggunakan standard

version dari acess-list ration untuk memindahkan sebuah standard access list,

maka digunakan perintah berikut: “ access-list access-list-number{deny |

permit}source [source-wildcard] [log] no access-list access-list-number“ (Rahman, 2011)

Extended

ACL adalah access list yang lebih complex. Extended ACL bisa mengevalusai

banyak field lain pada header layer 3 dan layer 4 pada paket IP. ACL ini bisa

mengevaluasi alamat IP sumber dan tujuan, field protocol pada header network

layer dan nomor port pada header transport layer. Ini memberikan Extended ACL

kemampuan untuk membuat keputusan-keputusanlebih spesifik ketika mengontrol

lalu lintas.

Berikut adalah

contoh konfigurasi ACL penomoran Extended:

Layanan lain

pada host ini dan host lainnya bisa diakses oleh department seles dan

marketing. Berikut adalah access list yang dibuat:

Lab#config t

Lab(config)#access-list 110 deny tcp any host 172.16.30.5

eq 21

Lab(config)#access-list 110 deny tcp any host 172.16.30.5

eq 23

Lab(config)#access-list 110 permit ip any any

Access

list 110 memberitahukan ke router bahwa anda membuat Extended IP Access List.

TCP adalah field procol pada heather layer network. Jika pada list tidak

terdapat TCP disini, anda tidak bisa menyaring berdasarkan nomor port 21 dan 23

seperti yang diperlihatkan pada contoh (yaitu FTP dan Telnet dan keduanya

menggunakan TCP untuk layanan conection - oriented).

Deskripsi Syntak

dari konfigurasi diatas adalah sebagai berikut:

SIKLUS DATA ACL

• Perencanaan

Rencanakan

pekerjaan anda sebelum memulai sebuah project. Dengan merumuskan jelas tujuanya

sebelum mulai analisis, dengan mengembangkan strategi dan waktu serta sumber

daya.

• Akses Data

Langkah

berikutnya adalah mengakses data yang digariskan dalam rencana strategis.

Dengan mencari, meminta, dan mentransfer data sebelumnya untuk membacanya

dengan ACL.

• Integritas data Verifikasi Data

Setelah menerima

data, maka diperlukan untuk menguji integritas. Jika anda memulai project anda

tanpa harus diverifikasi terlebih dahulu data yang integritas, ada kemungkinan

tidak lengkapatau tidak benar.

• Analisis Data

Dalam analisis

tahap melakukan tes yang diperlukan untuk mencapai tujuan. Anda mungkin akan

menggunakan kombinasi perintah, filter, dan hitungan dalam analisis Anda.

• Pelaporan Hasil

Tergantung pada

proyek tersebut, Anda mungkin perlu membuat laporan dari yang dihasilkan. ACL

dapat membuat berbagai jenis laporan, termasuk multiline, detail, dan ringkasan

laporan. (Saputra, 2014)

Fungsi ACL:

Ø Membatasi jaringan dan meningkatkan untuk kerja

jaringan, misal ACL memblok trafik video sehingga dapat menurunkan beban

jaringan dan meningkatkan untuk kerja jaringan.

Ø ACL mampu memblok update routing.

Ø Mampu memberikan keamanan untuk akses jaringan.

Ø Memutuskan jenis trafik mana yang akan dilewatkan

atau diblok melalui interface router.

Ø Mengontrol daerah-daerah dimana klien dapat

mengakses jaringan.

Memilih

host-host yang diijinkan atau diblok. (NURSANTO, 2013)

DAFTAR PUSTAKA

NURSANTO, N. (2013, 09). ACL (Access Control

List). Retrieved januari 11, 2017, from NURSANTO BLOG:

http://www.nursanto.net/2013/09/acl-access-control-list.html

Prayogo, D. (2015, 02). [Lab 25] : Konfigurasi

Basic Standard Access List. Retrieved JANUARI 11, 2017, from

http://tulisanilmukomputer.blogspot.co.id/2015/02/lab-25-konfigurasi-basic-standard.html

Rahman, M. (2011, MARCH 23). Standard Access-list

Configuration. Retrieved JANUARI 11, 2017, from Miftah Rahman (Go)-Blog:

https://belajarcomputernetwork.com/2011/03/23/standard-access-list-configuration/

Saputra, D. (2014, 05). Pengertian,Keuntungan dan

Manfaat ACL (Audit Command Language). Retrieved januari 11, 2017, from

CATATAN DESTRA: http://catatandestra.blogspot.co.id/2014/05/pengertiankeuntunganmanfaat-acl-audit.html

Zakiyuddin, M. (n.d.). DAY, FEBRUARY 23, 2016

RANCANG BANGUN JARINGAN. Retrieved JANUARI 11, 2017, from Mahir Komputer:

http://mahirkomputer47.blogspot.co.id/2016/02/konfigurasi-acl-penomoran-standard-dan.html

Selasa, 10 Januari 2017

MATERI 22 TROUBLESHOOTING LAYANAN NTP SERVER

MATERI 22

TROUBLESHOOTING LAYANAN NTP SERVER

ALIF REFI

GANY/XII K1/07

Network

Time Protocol (NTP) adalah sebuah protokol untuk sinkronisasi jam-jam sistem

komputer di atas paket-switching, variabel-latency jaringan data. NTP

menggunakan UDP pada port 123 sebagai lapisan transport. Ini dirancang khusus

untuk melawan efek variabel laten dengan menggunakan jitter buffer. NTP juga

mengacu pada referensi implementasi software yang didistribusikan oleh Proyek

Pelayanan Publik NTP. (ANANDA)

Network

Time Protocol (NTP) berfungsi untuk mensingkronkan waktu client dengan server.

Supaya waktu atau jam dapat sama persis. NTP berjalan pada protocol UDP, yang

bersifat ringan dan unreliable. NTP Server, sangat berperan penting jika jumlah

computer sudah melampaui batas, agar semua waktu berjalan serentak pada setiap

computer. (newbie, 2016)

NTP bekerja dengan menggunakan algoritma

Marzullo dengan menggunakan referensi skala waktu UTC. Sebuah jaringan NTP

biasanya mendapatkan perhitungan waktunya dari sumber waktu yang terpercaya

seperti misalnya radio clock atau atomic clock yang terhubung dengan sebuah

time server. Komputer ini disebut juga stratum 1. Kemudian jaringan NTP ini

akan mendistribusikan perhitungan waktu akurat ini ke dalam jaringan lain

dengan protokol NTP yang disebut stratum 2. Komputer dalam jaringan tersebut

dapat menyinkronkan jaringan lain yang disebut stratum 3, dan seterusnya sampai

stratum 16. (Rahmawati, 2015)

Fitur

NTP ini sangat berperan pada saat komputer pertama kali di install ulang atau

di reset. Karena saat pertama kali komputer diinstall ulang biasanaya time atau

penunjuk waktu sering salah, untuk itu fitur yang paling berperan adalah NTP

Server. (Kasurnet, 2015)

1.

Install paket

NTP dan NTPDATE,dengan perintah : #apt-get install ntp ntpdate

2.

Lalu ketik

perintah : #mcedit /etc/ntp.conf

3.

Kemudian cari

kata server 0 sampai server 3 atau pada line atau baris 21 sampai 24 tambahkan

tanda # sebelum kata server. 2

4.

Lalu tambahkan

script berikut ini, bawah #server 3.debian.poool.ntp.org iburst atau di bawah

line 24. server 127.127.1.0 fudge 127.127.1.0 stratum 1 3

5.

Lalu save dengan

perintah F2 dan keluar dari direktori tekan F10

6.

Kemudian restart

paket tersebut dengan perintah : #/etc/init.d/ntp restart

7.

Lalu untuk

menguji NTP server local apakah sudah konfigurasinya telah berhasil, ketik

perintah sebagai berikut ini : #ntpq –p

8.

Lalu akan mencul

tampilan seperti berikut. Hal ini menadai konfigurasi telah sukses 4

9.

Lalu anda

konfigurasikan waktu di client dengan cara, klik jam yang ada di windows

(icon). Lalu pilih change date and time settings. Kemudian pilih tab internet

time, lalu klik change settings.

10. Kemudian anda ganti dengan IP yang anda gunakan untuk

NTP, missal saya menggunakan NTP yang sama pada server. Perlu di perhatikan

seperti pada penjelasan saya yang paling atas IP NTP harus di konfigurasikan

terlebih dahulu di bind9.

11. Jika sukses maka tampilannya seperti berikut : 5

DAFTAR PUSTAKA

ANANDA, F. D. (n.d.). Pengertian dan Cara Kerja

Network Time Protocol (NTP). Retrieved `JANUARI 04, 2017, from FellyAdr:

http://felly-adr.blogspot.co.id/2014/11/pengertian-dan-cara-kerja-network-time.html

Handokho, M. (n.d.). Instalasi Dan Konfigurasi

NTP Di Debian 7. Retrieved januari 11, 2017, from

http://rumahwacana.com/blog/instalasi-dan-konfigurasi-ntp-di-debian-7/

Kasurnet. (2015, OKT 02). Materi NTP(Network Time

Protokol) dan FTP(File Transfer Protokol). Retrieved JANUARI 2017, from

http://kasurnet.com/materi-ntpnetwork-time-protokol-dan-ftpfile-transfer-protokol/

newbie, s. (2016). Fungsi NTP Server.

Retrieved JANUARI 04, 2017, from Sekedar Newbie Official:

http://sekedarnewbie.blogspot.co.id/2016/11/fungsi-ntp-server.html

Rahmawati, A. (2015, NOV 15). Pengertian, Cara

Kerja dan Konfigurasi NTP Server. Retrieved JANUARI 04, 2017, from

Ubuntu:

http://arumrahmawati525.blogspot.co.id/2015/11/pengertian-cara-kerja-dan-konfigurasi.html

Senin, 09 Januari 2017

ACL

ACL

ALIF REFI GANY/XII K1/07

Access

list adalah pengelompokan paket berdasarkan kategori. Access list bisa sangat

membantu ketika membutuhkan pengontrolan dalam lalu lintas network. access list

menjadi tool pilihan untuk pengambilan keputusan pada situasi ini.

Penggunaan

access list yang paling umum dan paling mudah untuk dimengerti adalah

penyaringan paket yang tidak diinginkan ketika mengimplementasikan kebijakan

keamanan. (alfredo, 2011) ACL adalah sebuah

software yang dirancang secara khusus untuk menganalisa data dan menghasilkan

laporan audit baik untuk pengguna biasa (common/ nontechnical users) maupun pengguna ahli (expert users). (Saputra,

2014)

Jenis-jenis ACL

:

Standard

ACL merupakan jenis ACL yang paling sederhana. Standard ACL hanya melakukan

filtering pada alamat sumber (Source) dari paket yang dikirimkan. Alamat sumber

yang dimaksud dapat berupa alamat sumber dari jaringan (Network Address) atau

alamat sumber dari host. Standard ACL dapat diimplementasikan pada proses

filtering protocol TCP, UDP atau pada nomor port yang digunakan. Meskipun

demikian, Standard ACL hanya mampu mengijinkan atau menolak paket berdasarkan

alamat sumbernya saja. Berikut ini adalah contoh konfigurasi dari Standard ACL.

Router(config)#access-list list list [nomor daftar akses IP

standar] [permit / deny] [IP address] [wildcard mask]

Pada konfigurasi

di atas, nomor daftar akses IP adalah 1 – 99, kemudian permit / deny adalah

sebuah parameter untuk mengizinkan atau menolak hak akses. IP address diisi

dengan alamat pengirim atau alamat asal, kemudian wildcard mask adalah untuk

menentukan jarak dari suatu subnet.

Extended

ACL merupakan jenis ACL yang mampu memberikan tingkat keamanan yang lebih baik

ketimbang Standard ACL. Extended ACL mampu melakukan filtering pada alamat

sumber (source) dan alamat tujuan (destination). Selain itu extended ACL

memberikan keleluasaan kepada admin jaringan dalam melakukan proses filtering

dengan tujuan yang lebih spesifik.

Router(config)#access-list [nomor daftar

akses IP extended] [permit atau deny] [protokol] [source address] [wildcard

mask] [destination address] [wildcard mask] [operator] [informasi port] (umam, 2016)

Jenis

Lalu Lintas ACL

-Inbound

ACL

Ketika

sebauah ACL diterapkan pada paket inbound di sebuah interface, paket tersebut

diproses melalui ACL sebelum di-route ke outbound interface. Setiap paket yang

ditolak tidak bisa di-route karena paket ini diabaikan sebelum proses routing

diabaikan.

-Outbond

ACL

Ketika

sebuah ACL diterapkan pada paket outbound pada sebuah interface, paket tersebut

di-route ke outbound interface dan diproses melalui ACL malalui antrian.

Panduan

Umum ACL

Terdapat

beberapa panduan umum ACL yang seharusnya diikuti ketika membuat dan mengimplementasikan

ACL pada router :

·

Hanya bisa

menerapkan satu ACL untuk setiap interface, setiap protocol dan setiap arah.

Artinya bahwa ketika membuat ACL IP, hanya bisa membuat sebuah inbound ACL dan

satu Outbound ACL untuk setiap interface.

·

Organisasikan

ACL sehingga test yang lebih spesifik diletakkan pada bagian atas ACL

·

Setiap kali

terjadi penambahan entry baru pada ACL, entry tersebut akan diletakkan pada

bagian bawah ACL. Sangat disarankan menggunakan text editor dalam menggunakan

ACL

·

Tidak bisa

membuang satu baris dari ACL. Jika kita mencoba demikian, kita akan membuang

seluruh ACL. Sangat baik untuk mengcopy ACL ke text editor sebelum mencoba

mengubah list tersebut.

Wildcard Masking

Wildcard

masking digunakan bersama ACL untuk menentukan host tunggal, sebuah jaringan

atau range tertentu dari sebuah atau banyak network. Untuk mengerti tentang

wildcard, kita perlu mengerti tentang blok size yang digunkan untuk menentukan

range alamat. Beberapa blok size yang berbeda adalah 4, 8, 16, 32, 64.

Ketika

kita perlu menentukan range alamat, kita memilih blok size selanjutnya yang

terbesar sesuai kebutuhan. Sebagai contoh, jika kita perlu menentukan 34

network, kita memerlukan blok size 64. jika kita ingin menentukan 18 host, kita

memerlukan blok size 32. jiak kita perlu menunjuk 2 network, maka blok size 4

bisa digunakan. Wildcard digunakan dengan alamat host atau network untuk

memberitahukan kepada router untuk difilter.

Untuk

menentukan sebuah host, alamat akan

tampak seperti berikut 172.16.30.5 0.0.0.0 keempat 0 mewakili setiap

oktet pada alamat. Dimanapun terdapat 0, artinya oktet pada alamat tersebut

harus persis sama. Untuk menentukan bahwa sebuah oktet bisa bernilai apa saja,

angka yang digunakan adalah 255. sebagai contoh, berikut ini adalah subnet /24

dispesifikasikan dengan wildcard: 172.16.30.0 0.0.255 ini memberitahukan pada

router untuk menentukan 3 oktet secara tepat, tapi oktet ke-4 bisa bernilai apa

saja. (ACCESS LIST (ACL))

Konfigurasi

ACL

Untuk melakukan setting ACL di router,

pertama setting rule ACL terlebih dahulu di mode global router, kemudian

langkah kedua assign rule ACL tersebut di interface.

Router(config)#

access-list 1 permit/deny source hostname/ip/network

Router(config)#

access-list 1 permit/deny any

Router(config)#

interface fa0/0

Router(config)#

ip access-group 1 in/out

Untuk

menyatakan match sebuah host bisa menggunakan 2 cara :

Dengan

wildcard mask “0.0.0.0”, misal 192.168.1.1 0.0.0.0

Dengan

keyword “host”, misal host 192.168.1.1

Untuk

menyatakan match semua host bisa menggunakan 2 cara :

Dengan

wildcard mask “255.255.255.255”, misal 0.0.0.0 255.255.255.255

Dengan

keyword “any”, misal any source atau destination. (chandra,

2016)

DAFTSR PUSTAKA

ACCESS LIST (ACL). (n.d.). Retrieved JANUARI 10, 2017, from

http://sinauonline.50webs.com/Cisco/Access%20List%20Materi%20Kuliah.html

alfredo. (2011, DESEMBER 15). PENGERTIAN ACL

(ACCESS CONTROL LIST) DAN SKENARIO ACL SQUID. Retrieved JANUARAI 10,

2017, from

https://alfredoeblog.wordpress.com/2011/12/15/pengertian-acl-access-control-list-dan-skenario-acl-squid/

chandra, t. (2016, AGUST). Konfigurasi ACL

Standard pada Cisco Packet Tracer. Retrieved JANAURI 10, 2017, from

http://tiochandra-blc.blogspot.co.id/2016/08/konfigurasi-acl-standard-pada-cisco.html

Saputra, D. (2014, MEI). Pengertian,Keuntungan

dan Manfaat ACL (Audit Command Language). Retrieved JANUARI 10, 2017,

from CATATAN DESTRA: http://catatandestra.blogspot.co.id/2014/05/pengertiankeuntunganmanfaat-acl-audit.html

umam, c. (2016, MAY 24). ACL (Access Control

List). Retrieved JANUARI 10, 2017, from Parkiranilmu.com:

http://parkiranilmu.com/networking/acl-access-control-list/

ENKAPSULASI DAN FRAME RELAY

ENKAPSULASI DAN FRAME RELAY

ALIF REFI GANY/XII K1/07

1.Pengertian

Protokol PPP

PPP

(point to point) protocol yang merupakan salah satu jenis koneksi WAN dalam suatu jaringan komputer internetwork,

adalah protocol point-to-point yang pada awalnya di kembangkan sebagai method

encapsulation pada komunikasi point-to-point antara piranti yang menggunakan

protocol suite.

Fitur

PPP:

Berikut

ini adalah fitur kunci dari protocol ini:

1.PPP

beroperasi melalui koneksi interface piranti Data Communication Equipment (DCE)

dan piranti Data Terminal Equipment (DTE).

2.Dapat

beroperasi pada kedua modus synchronous (dial-up) ataupun asynchronous dan

ISDN.

3. Tidak

ada batas transmission rate

4.

Keseimbangan load melalui multi-link

5.LCP

dipertukarkan saat link dibangun untuk mengetest jalur dan setuju karenanya.

6.Mendukung

berbagai macam protocol layer diatasnya seperti IP; IPX; AppleTalk dan sbgnya.

Konfigurasi:

Router#

configure terminal

Router

(config)# interface serial 0

Router

(config-if) # encapsulation ppp

Router

(config-if) # exit

PPP

protocol diinisialisasi dan di enable pada interface serial 0. Langkah

selanjutnya adalah men-set jenis authentication yang dipakai:

Router

(config) # int s0

Router

(config-if) # ppp authentication pap

Or you

can use the CHAP authentication method.

Router

(config-if) # ppp authentication chap

Router

(config-if) # ^Z

Router #

show int s0

CHAP

direkomendasikan sebagai metoda authentication PPP, yang memberikan suatu

authentication terenkripsi dua arah yang mana lebih secure daripada PAP. Jika

jalur sudah tersambung, kedua server di masing-2 ujung saling mengirim pesan

‘Challenge’. Segera setelah pesan ‘Challenge’ terkirim, sisi remote yang

diujung akan merespon dengan fungsi ‘hash’ satu arah menggunakan Message Digest

5 (MD5) dengan memanfaatkan user dan password mesin local. Kedua sisi ujung

router harus mempunyai konfigurasi yang sama dalam hal PPP protocol ini

termasuk metoda authentication yang dipakai.

Router

(config) # username router password cisco

Router

(config) # interface serial 0

Router

(config-if) # encapsulation ppp

Router

(config-if) # ppp chap hostname router

Router

(config-if) # ppp authentication chap

Cara

konfigurasi authentication jika digunakan metoda CHAP bisa dijelaskan dalam

diagram berikut:

· Konfigurasi kedua router dengan

username dan password

· Username yang dipakai adalah hostname

dari router remote

· Password yang dikonfigurasikan

haruslah klop sama

Jika authentication PAP

dipakai, password akan dipakai dan dikirim dalam authentication process. Akan

tetapi jika CHAP dipakai, password merupakan shared secret yang tidak dikirim

dalam proses authentication. (Laksono, 2014)

2. Pengertian

Protokol HDLC

Protokol

HDLC (The High Level Data Link Control) adalah protokol yang digunakan dengan

WAN (Wide-Area Networks) yang secara luas dapat mengatasi kerugian-kerugian

yang ada pada protokol-protokol yang berorientasi karakter seperti BiSynch,

yaitu yang hanya dapat bekerja secara Half-Duplex dan penggunaan karakter DLE

untuk mendapatkan transparansi pesan. Dua protokol utama dalam HDLC adalah LAPB

untuk sambungan titik-ke-titik dan RNM untuk sambungan ke banyak titik. (Tiga Protokol

WAN yang Seharusnya Anda Tahu: HDLC, PPP and Frame Relay, 2012)

Konfigurasi

Protokol HDLC

Bingkai

HDLC yang dikirimkan dapat berupa bingkai supervisor (supervisory frame) atau

data pesan. Bingkai supervisor digunakan untuk konfirmasi penerimaan bingkai

informasi secara benar, kondisi siap dan sibuk, dan untuk melaporkan urutan

bingkai yang berisi kesalahan. Format bingkai HDLC ditunjukkan pada gambar

berikut :

Bendera

Mulai dan Berhenti

Awal dan

akhir pesan ditandai dengan bendera mulai dan berhenti yang berisi sejumlah bit

dengan pola 01111110. Bendera mulai digunakan untuk menentukan sinkronisasi

detak penerima dengan detak pengirim. Jika ada dua atau lebih bingkai yang

berturutan, maka hanya diperlukan sebuah bendera karena bendera berhenti untuk

sebuah bingkai dapat diperlakukan sebagai bendera mulai bagi bingkai

berikutnya. Hal ini dapat disajikan sebagai berikut :

data

asli 00111111 maka harus diubah menjadi 00011111 dan dikirimkan, penerima

menerima 00011111 akan diubah menjadi data asli yaitu 00111111.

Medan

Alamat

Medan

alamat 8-bit (kadang-kadang 16-bit) menunjukan alamat station kedua yang

dituju; hal ini tidak diperlukan pada sambungan titik-ke-titik, meskipun sering

juga ditambahkan pada saat station primer mengirim ke jaringan, medan alamat

akan mengidentifikasikan station primer yang diinginkan. Jika pengiriman data

ke arah sebaliknya, medan alamat menunjukan station sekunder ke station primer.

Station primer tidak mempunyai alamat. (jaringan, 2010)

3. Frame

relay adalah cara mengirimkan informasi melalui wide area network (WAN) yang

membagi informasi menjadi frame atau paket. Masing-masing frame mempunyai

alamat yang digunakan oleh jaringan untuk menentukan tujuan. Frame-frame akan

melewati switch dalam jaringan frame relay dan dikirimkan melalui “virtual

circuit” sampai tujuan.

Fitur

Frame Relay

Kecepatan

tinggi

Bandwidth

Dinamik

Performansi

yang baik/ Good Performance

Overhead

yang rendah dan kehandalah tinggi (High Reliability). (alfredo,

2013)

DAFTAR PUSTAKA

Tiga Protokol WAN yang Seharusnya Anda Tahu: HDLC,

PPP and Frame Relay. (2012).

Retrieved januari 10, 2017, from Putra Jatim:

http://putrajatim.blogspot.co.id/2012/05/tiga-protokol-wan-yang-seharusnya-anda.html

alfredo. (2013, januari 04). PENGERTIAN FRAME

RELAY. Retrieved januariu 10, 2017, from

https://alfredoeblog.wordpress.com/2013/01/04/pengertian-frame-relay/

Alghifary, F. G. (2014). Enkapsulasi WAN.

Retrieved januari 10, 2017, from https://fraizageraldi97.blogspot.co.id/2014/09/enkapsulasi-wan.html

jaringan, T. k. (2010). point to point protokol

(PPP) dan HDLC. Retrieved januari 10, 2017, from Teknik Komputer dan

Jaringan: http://tinoshinxkiil.blogspot.co.id/2010/07/point-to-point-protokol-ppp-dan-hdlc.html

Laksono, A. (2014, agust 18). Enkapsulasi WAN.

Retrieved januari 10, 2017, from Papandaan:

http://agunglaksono13.blogspot.co.id/2014/08/ppp.html

MOTTO :

Believe your god